Jak mogę zapobiec bombardowaniu listy?

W świecie e-mail marketingu ochrona listy kontaktów jest kluczowa dla zapewnienia silnej dostarczalności i utrzymania reputacji nadawcy. Jednak rosnące i często niedoceniane zagrożenie zakłóca tę równowagę: bombardowanie listy. Ten typ ataku, zwykle przeprowadzany przez boty, zalewa listę mailingową niechcianymi lub nieważnymi adresami e-mail. Konsekwencje mogą być poważne - od gwałtownego spadku współczynników otwarć po umieszczenie domeny na czarnej liście. W tym artykule wyjaśnimy, czym jest bombardowanie listy, jak je zidentyfikować, jaki wpływ może mieć na kampanie e-mailowe i, co najważniejsze, jak skutecznie się chronić, używając narzędzi dostępnych w systeme.io.

I. Czym jest bombardowanie listy?

Bombardowanie listy to złośliwy atak, w którym boty wykorzystują podatne formularze subskrypcji, przesyłając tysiące fałszywych opt-inów, wypełniając listę kontaktów adresami e-mail, które nie wyraziły zgody na otrzymywanie od Ciebie e-maili lub są nieważne.

II. Jak bombardowanie listy wpływa na Ciebie?

Bombardowanie listy to poważny problem, który może poważnie wpłynąć na dostarczalność e-maili w następujący sposób:

- Twarde odbicia i/lub skargi na spam, które negatywnie wpływają na reputację nadawcy.

- Niższe współczynniki otwarć.

- Wysokie prawdopodobieństwo trafienia w pułapki spamowe.

- Nazwa domeny nadawcy może zostać umieszczona na czarnej liście lub napotkać poważne spadki reputacji, powodując, że serwery e-mail wysyłają e-maile do folderu spam lub całkowicie blokują dostęp e-maili do skrzynek odbiorczych.

III. Jak zidentyfikować atak bombardowania listy?

- Pierwszym wskaźnikiem jest nagły, nieoczekiwany wzrost nowych subskrybentów.

- Wszystkie adresy e-mail przyszły przez ten sam formularz rejestracyjny.

- Napływ e-maili miał miejsce w określonym, krótkim czasie.

- Niezwykle wysoki współczynnik odbić i/lub spamu w tym określonym czasie w porównaniu z poprzednimi.

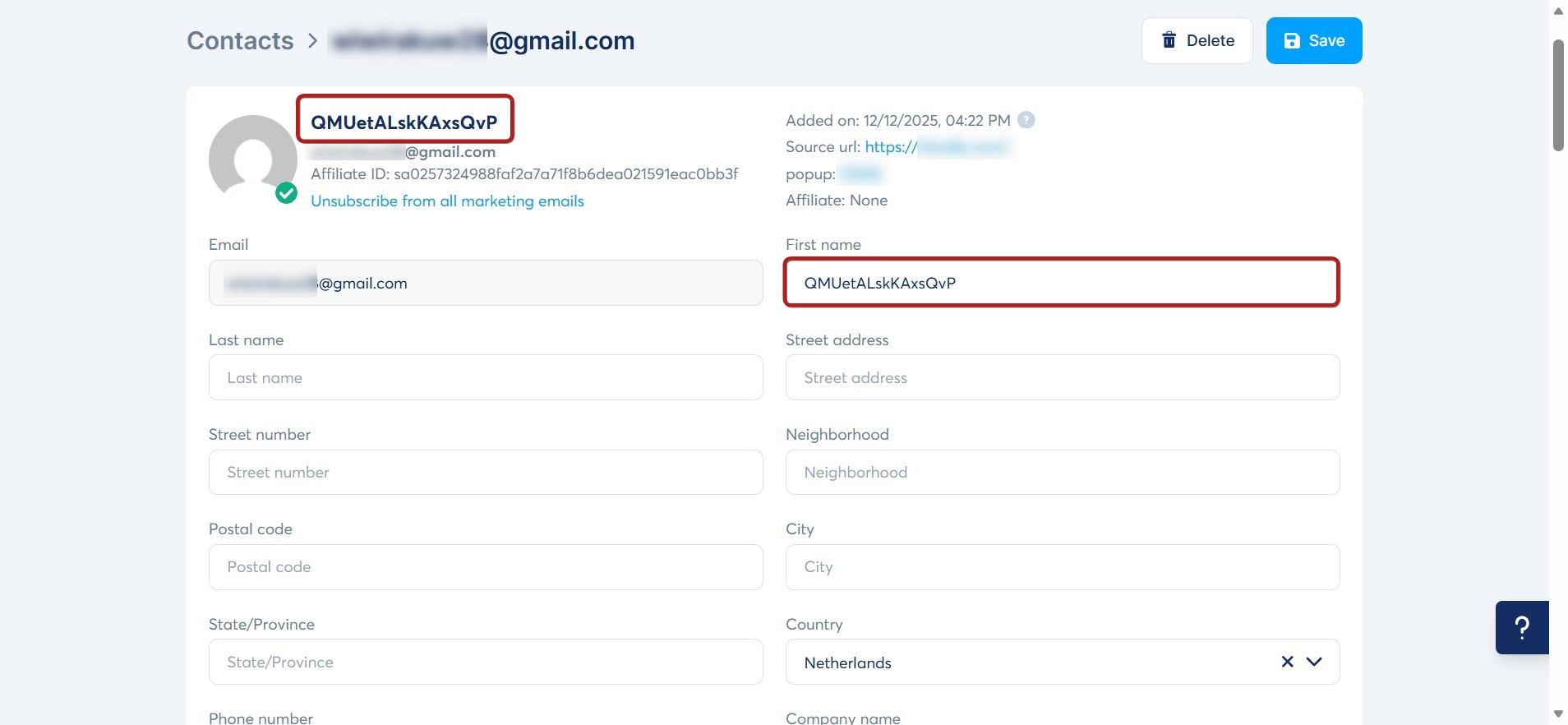

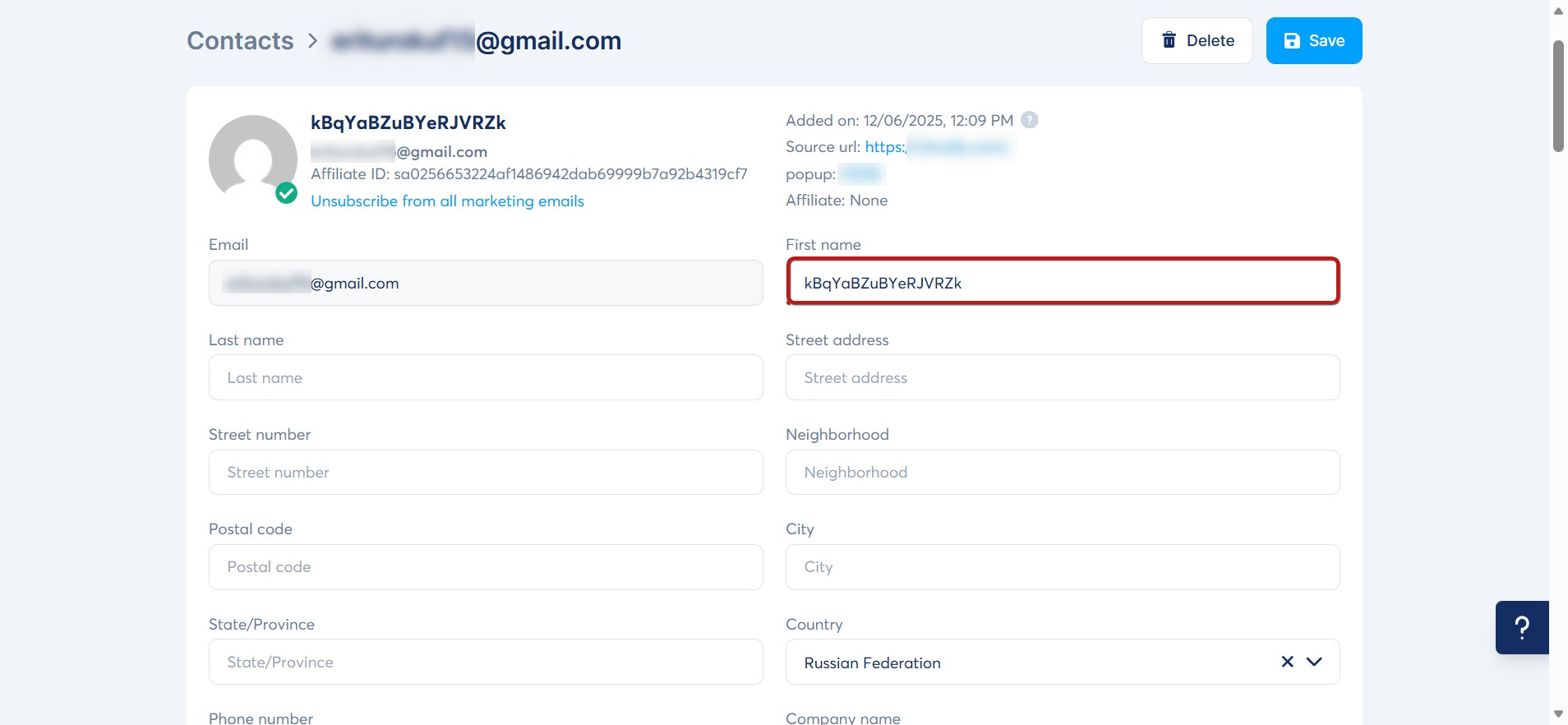

- Te kontakty nie zawierają prawdziwych danych; często zawierają losowo wygenerowane (bełkotliwe) imiona i nazwiska.

Ważne: Jeśli duża liczba odbiorców odrzuci e-maile marketingowe z powodu bombardowania listy, adresy IP wysyłkowe systeme.io mogą zostać umieszczone na czarnej liście. Aby chronić reputację nadawcy i autoresponder systeme.io, wysyłanie e-maili może zostać tymczasowo zawieszone. Zostanie wznowione dopiero po wykonaniu planu naprawczego dostarczonego przez nasz zespół.

Jak mogę zapobiec bombardowaniu listy?

Aby zapobiec bombardowaniu listy z powodu ataków botów, musisz wdrożyć te dwie procedury:

1. reCAPTCHA:

Włączenie reCAPTCHA zapobiega subskrybowaniu formularzy przez boty i zapobiega nadużyciom. ReCAPTCHA to narzędzie bezpieczeństwa, które wymaga od subskrybentów wykonania krótkiego zadania, aby zweryfikować, że są prawdziwymi osobami, a nie botami.

Dowiedz się więcej: Jak dodać CAPTCHA

2. Podwójny Opt-In:

Podwójny opt-in to proces, w którym nowy subskrybent musi potwierdzić subskrypcję, zanim zostanie oficjalnie dodany do danej listy.

Ta funkcja wymaga od nowych kontaktów zweryfikowania subskrypcji e-mail przez kliknięcie linku w e-mailu potwierdzającym. Automatycznie wyklucza niezweryfikowane adresy e-mail, zwiększając tym samym jakość listy.

Dowiedz się więcej: Jak skonfigurować podwójny opt-in

Co zrobić, jeśli już padłeś ofiarą bombardowania listy?

1. Atak był skierowany na jeden z formularzy rejestracyjnych w systeme.io:

- Zidentyfikuj, który formularz opt-in był celem ataku i przedział czasowy ataku.

- Wdróż opisane środki: reCAPTCHA i Podwójny opt-in.

- Zidentyfikuj kontakty, które zostały dodane do listy przez boty i usuń je. Kluczowe jest wykluczenie tych kontaktów z przyszłych e-maili w celu odzyskania dostarczalności. Możesz je łatwo zauważyć, ponieważ mają bełkotliwe imiona i nazwiska. (Jak ręcznie wyczyścić listę e-mailową).

- Możesz skontaktować się z naszym zespołem w dowolnym momencie w celu analizy i pomocy.

2. Atak był skierowany na formularz inline lub popup osadzony na stronie zewnętrznej:

- Zidentyfikuj, który formularz inline lub pop-up jest nadużywany i przedział czasowy ataku.

- Uzyskaj dostęp do strony zewnętrznej, na której osadziłeś ten formularz systeme.io.

- Usuń bieżący formularz ze strony.

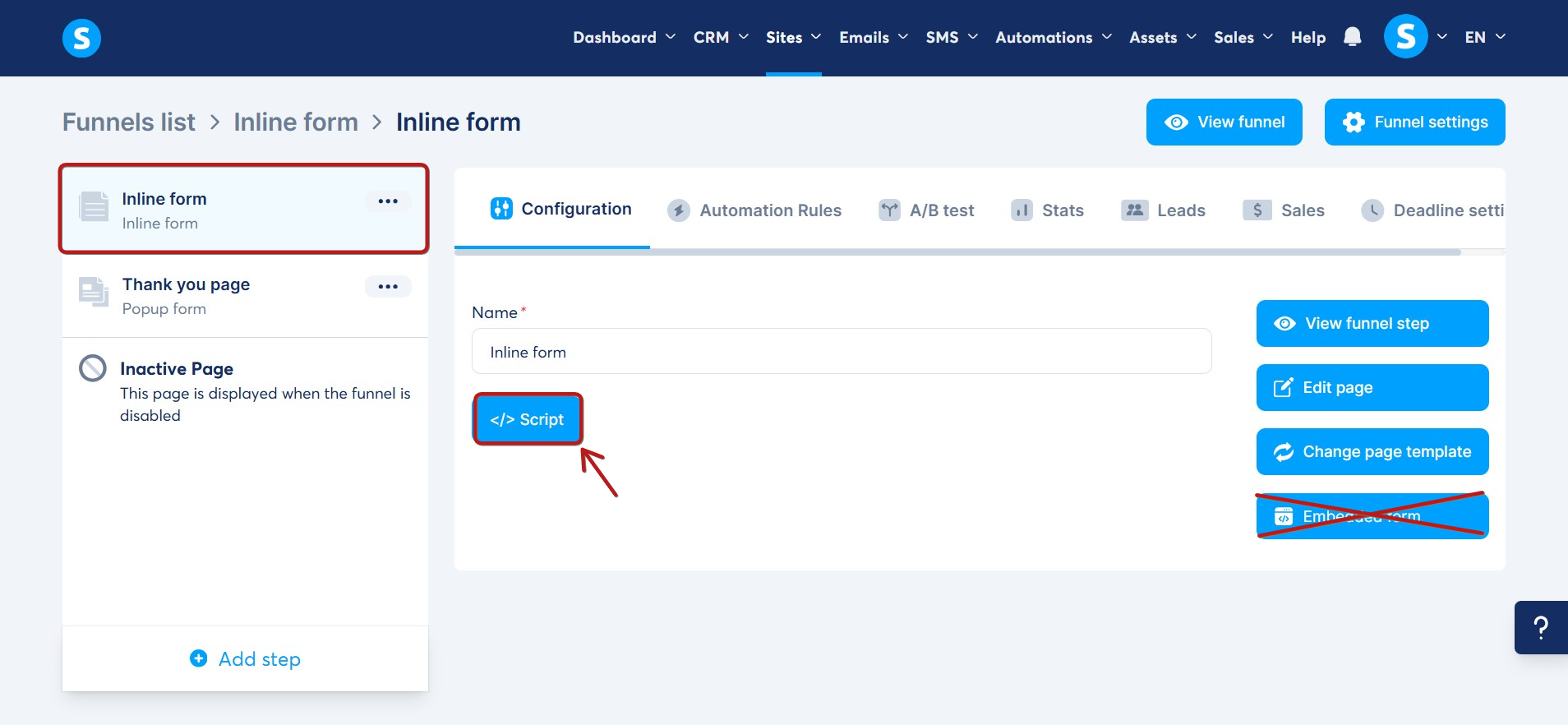

- Użyj przycisku Skrypt zamiast przycisku Osadzony formularz, aby ponownie osadzić formularz na stronie zewnętrznej. (Jak utworzyć i zintegrować formularz lub popup na zewnętrznej stronie).

- Wdróż opisane środki: reCAPTCHA i Podwójny opt-in.

- Zidentyfikuj kontakty, które zostały dodane do listy przez boty i usuń je.

- Kontynuuj monitorowanie formularza.

Uwagi:

- ReCAPTCHA nie będzie działać na formularzach dodanych przez 'Osadzony formularz'. Dzieje się tak, ponieważ osadzony formularz to uproszczony formularz HTML, który nie może być natywnie chroniony przez Captcha. Dlatego musisz zaktualizować formularz za pomocą opcji Skrypt, aby reCAPTCHA działała.

- Jeśli boty nadal subskrybują przez formularz inline lub pop-up, prawdopodobnie oznacza to, że osadzony kod został pominięty lub pozostaje osadzony w kodzie jednej z zewnętrznych stron. Musi zostać zidentyfikowany i usunięty. Nawet jeśli formularz nie pokazuje się na stronie zewnętrznej, posiadanie kodu w kodzie źródłowym strony nadal pozwala botom go atakować.

Inną prostą alternatywą jest zduplikowanie formularza inline lub popup w lejku systeme.io, usunięcie oryginału z konta systeme.io i użycie duplikatu (zmienia to adresy URL w kodzie), aby zapobiec atakom na stare adresy URL.

W ten sposób stary formularz nie będzie już skuteczny. Jak przenieść, zduplikować i usunąć stronę z lejka sprzedażowego.

Następnie osadź nowy formularz za pomocą przycisku Skrypt i wdróż wymagane procedury, aby zabezpieczyć formularz.

W dowolnym momencie możesz skontaktować się z naszym zespołem dostarczalności, a nasz dedykowany zespół chętnie przeanalizuje sytuację i poprowadzi Cię przez każdy krok.